목록공부 (86)

BEATSLOTH 공대인의 무덤

[정보보안기사 필기] 접근 통제 요약 정리 (1)

[정보보안기사 필기] 접근 통제 요약 정리 (1)

접근 통제란 정당하지 않은 사용자가 자원을 불법적으로 접근하는 것을 제한하고 정당한 방법만으로 자원에 접근 하도록 하는 것이다.객체와 제반 환경을 보호하기 위한 보안 대책을 말한다 . 접근 통제의 3가지 요소에는 주체 ,객체,접근 이있다 .주체 데이터에 대한 접근을 요청하는 능동적인 개체 객체 수동적인 개체 접근 읽고,수정,삭제 하는 주체 활동 접근통제 절차는 식별 ->인증->인가 순서로 아이디(식별)->비밀번호(인증)->접근제어,권한제어(인가)로 표현 할 수 있다 . 식별 본인을 밝히는 것 , 책임 추적성에 중요한 증거 인증 사용증명으로 사용자를 인정 인가 인증된 사용자를 허용 하고 권리를 주는 과정 책임 추적성 문제 발생시 책임 소재 파악 최근에는 책임 추적성을 포함한 4단계가 추가되는 추세이다. 접..

정보보호 개요 기밀성 허가된 사용자,시스템,프로세스만 시스템에 접근 해야한다. 무결성 불법적 생성 및 변경 삭제되지 않도록 보호 가용성 필요할때 지체없이 사용 하는 성질 인증성 객체의 자격 , 내용을 검증하는데 사용 부인방지 이벤트 발생등을 부인 할수 없게 하는 것 기술적 보호대책 1) 데이터와 통신망을 보호하기 위한 가장 기본 대책으로 보안성이 강화된 시스템 소프트웨어를 사용하여 기술적 보호대책을 세운다. 물리적 보호대책 1) 자연재해 특수한 상황에서 자원을 보호하기위한 대책이다. 출입통제나 자물쇠등 관리적 보호대책 1)법,제도등을 규정하고 권한을 및 안정성과 신뢰성을 확보하기 위한 대책 기밀성을 위협하는 공격 스누핑 (snoopinng) : 비인가접근 또는 탈취를 으ㅢ미하며 메시지를 갈취하여 내용을 ..

[아시아나 해킹] 아시아나 항공 사이트가 해킹 당했습니다 .

[아시아나 해킹] 아시아나 항공 사이트가 해킹 당했습니다 .

아시아나 txt 파일 , html, 같이 들어있는 zip 파일 올려드립니다. 파일이 안열리시는 분들은 txt 파일이나 html 파일을 메모장에 넣으시면 소스코드를 바로 보실 수 있습니다. 아시아나해킹된 후 소스코드 부터 긁었습니다. 뭐 없나 보는데 뭐 단순한 메시지 남기기 위함이었나보네요 .. 아시아나 항공 사이트가 해킹당했네요 ... 항공사도 해킹을 당하네요... 분명 관제팀이랑 운용하고 있을 텐데 말이죠 .. 슬슬 분석에 들어가게 되면 어떤 경로를 이용했는지 나오겠죠 .. 오랜만에 이런 사건이 터지는군요 .. 조만간 아시아나 항공 보안팀이나 사업체 구하겠네 .. 아 ...근데 궁금하다 .. 어떤 경로로 침투했는지 .. 면접 단골 질문 추가 되네 대충 문구 내용은 이렇군요 .. 아시아나 항공에 미안하고..

[BeEF XSS] BeEF XSS를 이용한 좀비 감염 및 구글 피싱 실습

[BeEF XSS] BeEF XSS를 이용한 좀비 감염 및 구글 피싱 실습

오늘은 BeEF XSS를 이용한 좀비 감염과 구글 파싱 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc에나 좀비 및 피싱 실험 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번..

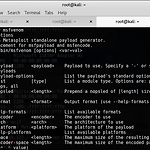

[backdoor] 오늘은 백도어 실습입니다 ~ (msfvenom 이용한 backdoor)

[backdoor] 오늘은 백도어 실습입니다 ~ (msfvenom 이용한 backdoor)

오늘은 백도어 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc에나 백도어 실험 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번씩들 읽어보고 범죄에 대한 생각이 없으셨으면 합니..

[Sniffing,Spoofing] 스니핑, 스푸핑 에 대해 배워봅시다.

[Sniffing,Spoofing] 스니핑, 스푸핑 에 대해 배워봅시다.

오늘은 스니핑을 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc나 스니핑, 스푸핑 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번씩들 읽어보고 범죄에 대한 생각이 없으셨으면 ..

[Wireshark] 와이어 샤크 필터 사용법을 알아봅시다 .

[Wireshark] 와이어 샤크 필터 사용법을 알아봅시다 .

오늘은 패킷 필터링 방법에 대해 적어볼까 합니다. 커맨드 외우신분들은 쉽게 할 수 있겠죠 , 하지만 사람의 머리엔 한계가 없다지만 우리 머리엔 한계가 있습니다. 자아 .. 저번에 설명 했던 매뉴 위에 다음과 같은 줄이 보이실 겁니다. Expersion을 눌러보세요 ! 수많은 필터들이 우리를 기다리고 있습니다 . 이 많은 필터를 어떻게 쓰느냐는 우리 손에 달렸겠죠 . 우선 IP를 쳐보면 ip와 관련된 필터들이 나옵니다 . 오른쪽위에서 수식을 설정해줍시다 . == 값과 같은 값 선택 != 일치하는 결과 제외 > 값보다 큰거 = 크거나 같은거

[Wireshark] 와이어 샤크 강좌 한번 해볼까 합니다.

[Wireshark] 와이어 샤크 강좌 한번 해볼까 합니다.

와이어샤크 업데이트 되면서 이렇게 바뀐 것 같군요 옛날엔 뭔가 덕지덕지 한눈에 볼 수 있었다면 좀더 깔끔해진 느낌 .. 일단 잡히는 곳은 신호가 있는 WI-FI로 들어가 보겠습니다. 모자이크 된 곳은 패킷 이구요 들어오자마자 패킷이 쭉쭉 뜹니다. 일단 보안상 가려놓긴 했습니다 . 일단 초기 매뉴를 한번 훑어봅시다 . 매뉴 줄 아래 아이콘들이 많이 있죠 ??? 이 아이콘들을 한번 설명 해볼까 합니다. 다음과 같이 버튼이 설정 되어있네요 .. 일단 기본적인 인터페이스는 이렇게 되어있습니다. 보기 쉽게 잘 되어있네요 이렇게 되네요 ... 뭐 간단히 한번 알아봤습니다.

서버 관리자는 언제 나올지 모르는 새로운 취약점에 대한 대비가 필요하다 . 고로 로그(로깅)정보를 감시 및 분석, 백업을 소홀히 하여선 안된다. 로깅은 로그를 저장 하는 행동으로 로그를 통해 문제점을 파악, 복구를 손쉽게 할 수 있다 .리눅스는 shutdown 명령어를 통해 종료를 할 수 있다 . 물론 전원을 꺼도 된다 .shutdown -옵션 now 형식ㅇ로 쓰이며 옵션은 언제 어떻게 종료 할것인지를 수행 할 수 있다.reboot,halt 명령어도 쓰긴 하는데 shutdown 명령어가 더 안전하다 . 프로세스 관리에 대한 명령어는 ps, kill, wait 등 많다 . 네트워크 관리도 ifconfig , route, netstat 등등 많다 . 무엇보다 서버에서 중요한건 로그 이다 .고로 로그에 대해 ..

[정보보안기사 필기] 운영체제 Linux 서버보안 요약 정리 (7)

[정보보안기사 필기] 운영체제 Linux 서버보안 요약 정리 (7)

리눅스란 리누즈 토발즈가 최초로 개발 하였으며 현재 운영체제로써 자리잡았다 .리눅스의 부팅순서는 1단계 POST 수행 윈도우와 동일 2단계 부팅 관련 로드 윈도우와 동일 3단계 MRR 로드 윈도우와 동일 4단계 부트로더 LILO 와 GRUB 사용 5단계 런레벨에 따른 실행 런레벨은 7개가 있다 . 런레벨이 실행되면 가장먼저 rc.sysinit이 실행되는데 rc.sysinit은 시스템 초기화 스크립트이다. 4단계에서 언급한 LILO와 GRUB에 대해 알아보자 .LILO x86용 리눅스 부트 로더 GRUB 리눅스 배포판의 부트로더 (GUN의 부트로더) 파일시스템에는 여러가지 형태가 존재한다 . 알아볼만한건 미닉스 , ext2,ext3 이다 .미닉스 교육용 유닉스(이게 미닉스)에 썼던 시스템이다. ext2 저..