목록Study (53)

BEATSLOTH 공대인의 무덤

[hacking] ettercap을 이용한 HTTPS 도청 (SSL STRIP)

[hacking] ettercap을 이용한 HTTPS 도청 (SSL STRIP)

오늘은 ettercap을 이용한 HTTPS 도청 (SSL STRIP) 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc에나 실험 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번..

[BeEF XSS] BeEF XSS를 이용한 좀비 감염 및 구글 피싱 실습

[BeEF XSS] BeEF XSS를 이용한 좀비 감염 및 구글 피싱 실습

오늘은 BeEF XSS를 이용한 좀비 감염과 구글 파싱 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc에나 좀비 및 피싱 실험 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번..

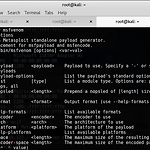

[backdoor] 오늘은 백도어 실습입니다 ~ (msfvenom 이용한 backdoor)

[backdoor] 오늘은 백도어 실습입니다 ~ (msfvenom 이용한 backdoor)

오늘은 백도어 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc에나 백도어 실험 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번씩들 읽어보고 범죄에 대한 생각이 없으셨으면 합니..

[Sniffing,Spoofing] 스니핑, 스푸핑 에 대해 배워봅시다.

[Sniffing,Spoofing] 스니핑, 스푸핑 에 대해 배워봅시다.

오늘은 스니핑을 실습해볼겁니다. 우선적으로 말해둘건 .. 전 제컴에다가 사용했으니 문제는 없을 터 인데 .. 어디 바깥에서 무단으로 사용했다간 쇠고랑 차기 쉽다는 거죠 . 자기 pc나 스니핑, 스푸핑 합시다. 저는 교육 목적일 뿐 .. 무단으로 사용하다가 잡혀갈 시 제 책임이 없음을 미리 알려드립니다. 양날의 검과 같아서 알아서 잘 사용하실거라 믿습니다. 은팔찌 차고 쟤가 블로그에 저거 올려서 가르쳐 줬어요 ! 하면서 잡혀갈 일 없었으면 합니다. 저는 분명히 말 했습니당 ... https://oneclick.law.go.kr/CSP/CnpClsMain.laf?popMenu=ov&csmSeq=692&ccfNo=3&cciNo=1&cnpClsNo=2 실습 전에 한번씩들 읽어보고 범죄에 대한 생각이 없으셨으면 ..

[Wireshark] 와이어 샤크 필터 사용법을 알아봅시다 .

[Wireshark] 와이어 샤크 필터 사용법을 알아봅시다 .

오늘은 패킷 필터링 방법에 대해 적어볼까 합니다. 커맨드 외우신분들은 쉽게 할 수 있겠죠 , 하지만 사람의 머리엔 한계가 없다지만 우리 머리엔 한계가 있습니다. 자아 .. 저번에 설명 했던 매뉴 위에 다음과 같은 줄이 보이실 겁니다. Expersion을 눌러보세요 ! 수많은 필터들이 우리를 기다리고 있습니다 . 이 많은 필터를 어떻게 쓰느냐는 우리 손에 달렸겠죠 . 우선 IP를 쳐보면 ip와 관련된 필터들이 나옵니다 . 오른쪽위에서 수식을 설정해줍시다 . == 값과 같은 값 선택 != 일치하는 결과 제외 > 값보다 큰거 = 크거나 같은거

[Wireshark] 와이어 샤크 강좌 한번 해볼까 합니다.

[Wireshark] 와이어 샤크 강좌 한번 해볼까 합니다.

와이어샤크 업데이트 되면서 이렇게 바뀐 것 같군요 옛날엔 뭔가 덕지덕지 한눈에 볼 수 있었다면 좀더 깔끔해진 느낌 .. 일단 잡히는 곳은 신호가 있는 WI-FI로 들어가 보겠습니다. 모자이크 된 곳은 패킷 이구요 들어오자마자 패킷이 쭉쭉 뜹니다. 일단 보안상 가려놓긴 했습니다 . 일단 초기 매뉴를 한번 훑어봅시다 . 매뉴 줄 아래 아이콘들이 많이 있죠 ??? 이 아이콘들을 한번 설명 해볼까 합니다. 다음과 같이 버튼이 설정 되어있네요 .. 일단 기본적인 인터페이스는 이렇게 되어있습니다. 보기 쉽게 잘 되어있네요 이렇게 되네요 ... 뭐 간단히 한번 알아봤습니다.

서버 관리자는 언제 나올지 모르는 새로운 취약점에 대한 대비가 필요하다 . 고로 로그(로깅)정보를 감시 및 분석, 백업을 소홀히 하여선 안된다. 로깅은 로그를 저장 하는 행동으로 로그를 통해 문제점을 파악, 복구를 손쉽게 할 수 있다 .리눅스는 shutdown 명령어를 통해 종료를 할 수 있다 . 물론 전원을 꺼도 된다 .shutdown -옵션 now 형식ㅇ로 쓰이며 옵션은 언제 어떻게 종료 할것인지를 수행 할 수 있다.reboot,halt 명령어도 쓰긴 하는데 shutdown 명령어가 더 안전하다 . 프로세스 관리에 대한 명령어는 ps, kill, wait 등 많다 . 네트워크 관리도 ifconfig , route, netstat 등등 많다 . 무엇보다 서버에서 중요한건 로그 이다 .고로 로그에 대해 ..

[정보보안기사 필기] 운영체제 UNIX 서버보안 요약 정리 (6)

[정보보안기사 필기] 운영체제 UNIX 서버보안 요약 정리 (6)

유닉스의 특징은 대화식 OS, 멀티태스킹, 멀티 유저 , 호환과 이식의 자유로움 등등 많다 . 유닉스 OS 에는 SUN 과 솔라시스 등등 종류도 많다 . 그중에 리눅스도 한 종류이다. 커널은 명령을 내리는 통로로 생각하고 입출력 , 스케쥴링 등 여러가지 기능을 제공한다 .대부분 C 언어와 어셈블리로 작성되어있다 . 시스템 호출은 시스템 콜(system call)로 불리며 커널에 접근하는 인터페이스를 제공하는데 입출력, 프로세스간, 관리 시스템 호출로 나눌수 있다. 리눅스나 유닉스의 상징은 역시 Shell 로 말할 것이다 . ( 개인적인 생각) 윈도우에서 마우스로 드르륵 드르륵 하던것을 커맨드로 치는 것이다 . 일종의 CMD에서 윈도우 환경변수 호출이랄까 .. 대충 이렇게 되어있습니다 . / root 디렉..

[정보보안기사 필기] 운영체제 윈도우 서버 보안 요약 정리 (5)

[정보보안기사 필기] 운영체제 윈도우 서버 보안 요약 정리 (5)

윈도우 서버는 하드웨어,HAL, 하드웨어, 마이크로 커널, 관리자 , 프로그램으로 구성 되었다 .HAL은 포팅 작업이라고도 불린다.(이건 개인적인 생각입니다) .새로 개발된 하드웨어의 소프트웨어(드라이버)와의 연동을 하는 것으로 이해하면 된다. 마이크로 커널은 하드웨어의 통신만을 제어한다. 입출력,객체 관리자 들은 입출력과 포트,프로세스 등을 관리 하겠죠 Win32 서브 프로그램 은 윈도우 사용자 인터페이스 제공 Posix는 운영체제가 데이터를 보호하고 제어할 수 있도록 만든 서브시스템 이다. FAT는 16과 32이가 있는데 FAT 16은 용량 문제로 사라져갔고 32는 가끔 사용된다.NTFS는 FAT에 비해 보안관점과 성능이 뛰어나며 윈도우 7.0 등에 적용되어 있다. 윈도우xp, 서버 2002, 200..

프로세스는 cpu에 의해 수행되는 시스템 ,또는 프로그램을 말하는데 시스템의 작업단위 이다.프로세스는 6개의 상태를 거친다.보류-준비-실행-대기-교착-완료 상태를 거친다.각 단계는 알아서 상상하시면 그게 맞을 것이다 . 프로세스 상태전이는 디스패치 준비->실행 할당시간 초과 실행->준비 대기 실행->대기 Wake up 대기->준비 PCB는 OS가 프로세스 관리하는데 필요한 정보를 유지하는 자료구조 테이블 프로세스 제어 블록 ( Process Control Block)의 약자로 프로세스 생성시 같이 생성된다. 스레드 (Tread)는 실행의 기본 단위로 프로셋 실행을 담당한다 .스레드에 가장 밀접한 부분으로 보자면 필드에 몬스터가 있다 하면 이 몬스터 자체가 스레드 인 셈이다 .혼자서 알아서 공격하고 움직이..